DGather数据采集系统

1.概述

1.1 下载

1.2 DGather程序文件介绍

2.安装和卸载

2.1 Windows下的DGather的安装和卸载

2.2 Linux下的DGather安装和卸载

2.3 Docker方式部署DGather

3.运行和登录

4.运行参数和授权

5.变量

5.1 变量-新建与删除通道

5.2 变量-新建与删除变量

5.3 变量-配置变量

5.4 变量-转发配置

6.驱动和通道

6.1 MQTT

6.2 Modbus-TCP

6.3 OPCUA

6.4 OPCDA

6.5 OPCDA-API

6.6 关系型数据库(RDBMS)

6.7 InfluxDB(v2)

6.8 Simatic-S7 TCP

7. 默认账号和密码

8.Dgcrypto使用说明

9.OPCDA-Proxy使用说明

本文档使用 MrDoc 发布

-

+

首页

6.3 OPCUA

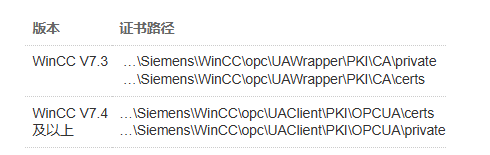

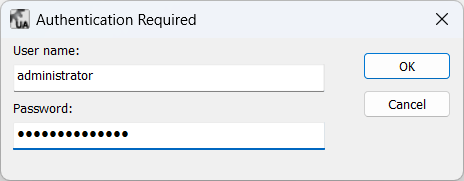

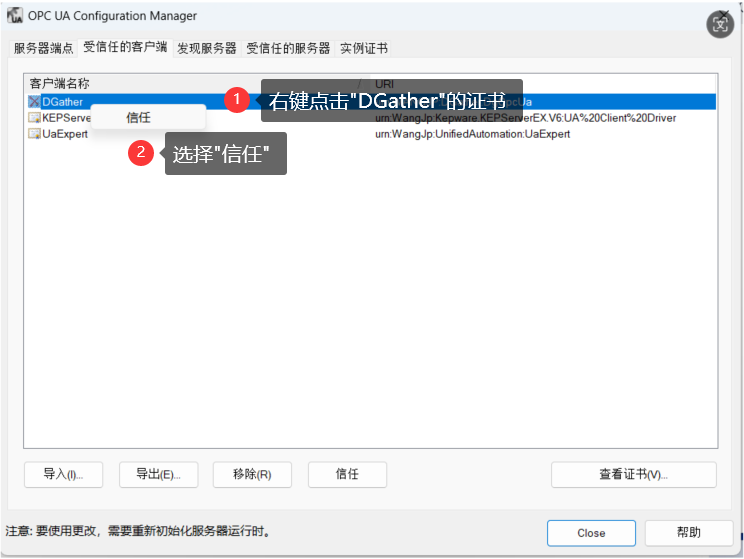

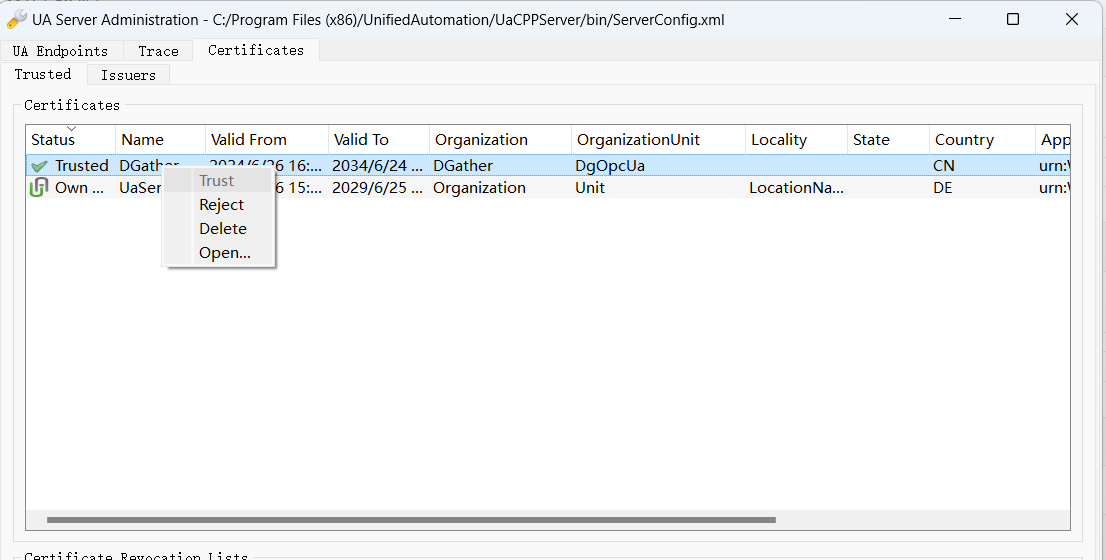

# OPCUA配置示例   # OPCUA配置参数说明 |名称|类型|必填|推荐值|说明 |----|----|----|----|----| |名称|string|是|无|通信通道的名称,根据需要自由定义,50各字符以内 |说明|string|否|无|通信通道的说明性文字,根据需要自由填写,250各字符以内 |禁用|bool|是|否|如果选`是`则当前通道及当前通道下的所有变量将被禁用 |连接地址|string|是|无|根据OPCUA服务器端的情况设置。设置的格式为:`opc.tcp://IP:端口`。 |超时时间(毫秒)|int|是|3000|连接超时时长,收到服务器连接确认前的等待时间,等待时间内未收到连接确认则为连接失败。 |扫描周期(毫秒)|int|是|1000|扫描当前通道下待发布变量的周期,周期越短发送约频繁 |中断时数据保持|bool|是|否|当通信中断时,是否保留中断之前的数据 |保留日志|bool|是|否|调试阶段可选保留通信报文日志,生产阶段**切勿**保留报文日志,以防止大量日志占用硬盘和内存 |用户名|string|否|无|请根据服务器端的配置和连接类型选择如何填写用户名。如果`身份认证方式`选择`用户名`,则`用户名`和`密码`必须填写。 |密码|string|否|无|请根据服务器端的配置和连接类型选择如何填写密码。如果`身份认证方式`选择`用户名`,则`用户名`和`密码`必须填写。 |认证模式|enum|是|无|填写OPCUA服务器的认证模式,可选:`无`、`自动`、`签名(Sign)`、`签名和加密(SignAndEncrypt)`,应根据OPCUA服务的安全策略填写 |认证策略|enum|是|无|填写OPCUA服务器的认证策略,应根据OPCUA服务的安全策略填写 |身份认证方式|enum|是|无|填写OPCUA服务器的身份认证方式,应根据OPCUA服务的安全策略填写,可选`任何人`、`用户名`和`安全证书` |私钥文件地址|string|否|无|此处应填写证书在DGather所在计算机上的绝对路径。安全证书和密钥文件可以使用DGather目录中`Tools`文件夹下的`dgcrypto.exe`生成,也可以参考[MQTT自签名证书制作方法](https://doc.bdgca.com/doc/52/) |安全证书地址|string|否|无|此处应填写证书在DGather所在计算机上的绝对路径。安全证书和密钥文件可以使用DGather目录中`Tools`文件夹下的`dgcrypto.exe`生成,也可以参考[MQTT自签名证书制作方法](https://doc.bdgca.com/doc/52/) # OPCUA服务器节点配置  通过参考节点配置中的信息,可以填写通信配置参数中的认证模式、认证策略和身份认证方式。 # OPC-UA管理器 为了更加方便的连接OPCUA服务器,DGather提供了OPC-UA管理器。新建OPCUA通信通道后,填写完毕连接地址,即可点击页面上端红色字体的`OPC-UA管理器`按钮,打开**OPC-UA管理器**页面。 * 通过OPCUA管理器自动设置OPCUA通信参数中的安全策略  >需要先[将DGather的证书添加为受信任的证书](#setcerts)后才能正确执行`刷新地址空间`。 `刷新地址空间`根据OPCUA服务器的地址空间情况不同用时不同,地址空间较大时,可能会耗时超过5分钟,请耐心等待。 * 通过OPCUA管理器快捷添加变量   # 在OPCUA服务器端将DGather的证书添加为受信任的证书 <span id=setcerts></span> OPCUA通信的安全依赖于安全证书。在DGather与OPCUA服务器通信时会将DGather的安全证书发送给OPCUA服务器。在初次通信时,OPCUA服务器会将接收到的证书保存为`不受信任证书`。我们还需要在OPCUA服务器端将`不受信任证书`设定为`受信任的证书`。具体的设定方法因OPCUA服务器的不同而不同。 ## 常见的OPCUA服务器的证书授信方法 ### 西门子 OPEN PCS7 OPEN PCS7的证书路径为:`[ApplicationPath]\OPC\UAServer\PKI\CA`。在该路径下,有3个文件夹: * `certs`:受信任证书的存储路径; * `private`:私钥文件存储路径; * `rejected`:不受信任证书存储路径。 我们需要在`rejected`文件夹下找到DGather的证书,并将它剪切到`certs`文件夹下。   ### KEPServer KEPWare的KEPServer是自动化业界常用的OPC服务器。DGather可以通过OPCDA和OPCUA与KEPServer进行通讯。 KEPServer的证书信任添加方式需要再OPCUA服务端进行操作。具体方式如下: 1. 打开KEPServer的 OPC UA配置  2. 输入用户名和密码  >如果`身份认证方式`选择`用户名`,则此处的用户名和密码也是OPC-UA客户端访问的用户名和密码。 3. 对DGather的证书添加信任  ### 杰控 FameView FameView 证书路径为:`[ApplicationPath]\OPCUA\PKI\Server`。在该路径下,有3个文件夹: * `Trust`:受信任证书的存储路径; * `Revoke`:废除的证书文件存储路径; * `Reject`:不受信任证书存储路径。 我们需要在`Reject`文件夹下找到DGather的证书,并将它剪切到`Trust`文件夹下。  > 需要在杰控服务器端开启签名和安全证书选项,杰控才会保留接收到的证书,否则`Reject`中可能找不到证书。  ### UaCPPServer(OPC UA仿真器) UaCPPServer是一款测试OPC UA的仿真软件,可以仿真模拟出一个OPC UA服务器,用于调试。 UaCPPServer的下载地址为:https://www.unified-automation.com/downloads/opc-ua-servers/opc-ua-c-demo-server.html UACPPServer的证书添加方式与其他不同,它不是手工复制黏贴安全证书,而是通过管理工具`UA Admin Dialog`进行的。  在`UA Admin Dialog`中选择`Certificates`标签页,将`DGather`的证书添加为`Trust`即可。  ## 如何区分哪个是DGather的证书  ## 生成新的证书文件 如果有必要的话,可以重新生成自签名证书文件。DGather安装目录下的`./Tools/DgCrypto/dgcrypto.exe`程序是生成自签名证书的程序,默认情况下可以直接生成有效期约10年的证书文件。生成新证书后,请将生成的`cert.pem`文件和`key.pem`文件移动到DGather安装目录下的`./driver/static`文件夹下。  >在Linux系统下,也可参照也可以参考[MQTT自签名证书制作方法](https://doc.bdgca.com/doc/52/)生成证书文件。 >生成新的自签名文件后,先启动运行一次OPCUA通信通道,然后再到OPCUA服务器端重新将DGather的证书从`不受信任的证书`设置为`受信任的证书`。随后才能正确执行OPCUA通信。

wangjp

2024年12月28日 15:51

转发文档

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

Markdown文件

分享

链接

类型

密码

更新密码